Kit de concienciación

El Kit de Concienciación en ciberseguridad para Universidades Iberoamericanas es una colaboración entre la Red Colaborativa MetaRed y el Instituto de Ciberseguridad de España (INCIBE), autor del kit original. En este sentido, MetaRed se ha encargado de realizar las adaptaciones necesarias para optimizar su uso en el ámbito de las universidades.

Concienciar sobre la importancia de la seguridad de la información, la privacidad, el uso de los datos y la necesidad de medidas de protección, deriva en que gran parte de las universidades se enfrente a la necesidad de realizar acciones y crear recursos que fomente la seguridad de la información dentro de las comunidades universitarias.

El objetivo de este proyecto es enfocar el gran trabajo realizado por INCIBE en su kit de concienciación en ciberseguridad hacia un nuevo escenario: las universidades.

¿En qué consiste el kit?

Este kit está compuesto por una serie de materiales gráficos y formativos enfocados a dar respuesta y concienciar sobre los aspectos clave que los usuarios (estudiantes, docentes, investigadores/as, personal de administración y servicios, etc.) deben conocer en materia de seguridad de la información, privacidad y riesgos potenciales.

¿Cómo puedo acceder al kit?

El kit permite dos modos de uso:

- Versión sencilla para ser usada tal y como ha sido diseñada. No incluye ficheros fuentes para su edición.

- Versión completa con todos los fuentes para su edición y adaptación a la imagen corporativa de cada IES. Las adaptaciones deberán seguir las recomendaciones realizadas por INCIBE y MetaRed.

Si desea solicitar acceso al kit de concienciación en ciberseguridad para instituciones de educación superior, debe solicitarlo enviando un email a ciberseguridad@metared.org indicando su nombre, apellidos, email de contacto, universidad, cargo y país y, una vez autorizado por su Coordinador de Ciberseguridad de MetaRed de su país, le enviaremos enlaces para su descarga.

Si necesitas más información puedes contactar con nosotros escribiendo a ciberseguridad@metared.org.

¿Qué incluye?

Manual de implantación

El manual es la guía de aplicación del kit, contiene información sobre los materiales además de una programación para su distribución dentro de una universidad.

DescargarAtaques dirigidos

La conciencia empieza con uno o dos ejercicios que van a permitir evaluar el nivel de concienciación en seguridad de la comunidad universitaria, a la vez que despertamos su interés por aprender más. Estos ejercicios toman la forma de ataques sorpresa.

Se incluyen dos ataques dirigidos para ser lanzados, uno por correo electrónico y otro por medio de un pendrive USB. Pueden lanzarse ambos al comienzo o uno al comienzo y otro al final de la concienciación. En el manual se explica con detalle cómo lanzar estos ataques.

DescargarPósteres y trípticos

Después de lanzar un ataque dirigido distribuiremos en lugares de paso frecuente dos tipos de materiales: pósteres y trípticos.

El kit incluye pósteres en dos tamaños (A3 y A2). Con estos elementos principalmente gráficos se pretende concienciar a los miembros de la comunidad universitaria para que se consideren una parte activa de la seguridad de nuestra universidad.

Además de los pósteres, se han realizado para este kit una serie de trípticos que también podemos dejar a disposición de la comunidad universitaria. Los trípticos combinan gráficos y textos para transmitir aspectos importantes de seguridad relacionados con las acciones de formación.

Acciones de formación

Una vez despertado el interés, se plantea realizar un proceso formativo combinando la distribución de material para su lectura y visualización con la opcional organización de charlas. Esta fase consta de siete bloques temáticos o píldoras: la información, fraudes a través del correo electrónico, las contraseñas, el puesto de trabajo, teletrabajo, dispositivos móviles y redes sociales.

Cada píldora está compuesta de los siguientes materiales: presentaciones, documentos de texto, salvapantallas y test de autoevaluación.

El kit incluye a modo de refuerzo nueve presentaciones, una para cada una de las unidades temáticas, que pueden ser utilizadas en una charla. Con ellas podemos repasar los conceptos claves y las medidas de seguridad básicas, así como buenas prácticas cuando se trabaja con información sensible. La información en las presentaciones es concisa, ya que un documento de texto acompaña a cada una de ellas con la explicación detallada de los conceptos.

Cada una de las píldoras está explicada en un documento de texto. Estos documentos contienen información sobre los conceptos, medidas y buenas prácticas mencionadas en las presentaciones. Las presentaciones y los documentos pueden bien distribuirse para una lectura individual o explicarse por un orador en una sesión formativa.

Una vez se ha revisado el material anterior, se ofrecen imágenes con consejos o recordatorios para añadir durante varios meses como salvapantallas o fondos de escritorio. Se deberían de cambiar cada mes para que se visualicen todos.

Finalmente, el material para realizar acciones de formación contiene unos tests de autoevaluación con preguntas sobre cada temática que permiten al usuario comprobar los conocimientos adquiridos.

La información constituye uno de los activos más importantes de cualquier organización, independientemente de su tamaño o actividad.

Recursos formativos, trabajos y memorias, prácticas, documentos de administración, resultados de investigación, etc., son ejemplos de información que debemos proteger en nuestra universidad.

Para ello tenemos que implantar medidas preventivas y reactivas en nuestras universidades, destinadas a preservar y proteger la confidencialidad, la disponibilidad e integridad de la información.

Estas salvaguardas serán proporcionales a la criticidad de la información que manejemos, por ello será importante identificarla y clasificarla. Las medidas también serán acordes a los sistemas a proteger, la información que contienen, las condiciones particulares de cada emplazamiento y las amenazas a las que se exponen.

El correo electrónico es una herramienta de comunicación imprescindible para el funcionamiento de la universidad. Sus beneficios son evidentes: accesibilidad, rapidez, posibilidad de enviar documentos adjuntos, etc., aunque cuando se creó, no se hizo pensando en su uso actual, ni en la seguridad.

Como toda herramienta de comunicación, es necesario definir su uso correcto y seguro, ya que, además de abusos y errores no intencionados, el correo electrónico se ha convertido en uno de los medios más utilizados por los ciberdelincuentes para llevar a cabo sus ataques.

Es habitual que a los buzones llegue spam, correos de tipo phishing o correos que suplantan entidades o personas. En estos casos utilizan técnicas de ingeniería social para conseguir sus fines maliciosos, por ejemplo, infectar el equipo o incluso toda la red de la universidad, robar credenciales, datos bancarios o información confidencial.

En un correo malicioso, tanto el remitente, como el asunto, el cuerpo, los adjuntos o los enlaces que contiene, pueden estar diseñados para engañar al receptor del mensaje.

En el estudio o trabajo diario se requiere el acceso a distintos servicios, dispositivos y aplicaciones para los cuales utilizamos la dupla: usuario y contraseña. Garantizar la seguridad de estos es imperativo para la universidad y la primera medida de seguridad a tomar es utilizar contraseñas seguras.

El puesto de trabajo o estudio es el lugar en el que realizamos nuestras tareas diarias en la universidad. Como parte de estas actividades cotidianas, cualquier usuario requiere acceder a diversos sistemas y manipular diferentes tipos de información. Como consecuencia directa, debemos tener en cuenta que el puesto de trabajo es clave desde un punto de vista de la seguridad de la información.

Además, en el seno de toda institución es común que haya una serie de protocolos sobre cómo el personal debe utilizar los recursos de la universidad para realizar su trabajo. Con la información, los soportes y los dispositivos electrónicos no es diferente. Todos tenemos que conocer estas buenas prácticas y aplicarlas para cuidar de los recursos y proteger los intereses de la universidad.

Consultar el correo, acceder a una hoja de cálculo o hacer una modificación a última hora de un documento importante, desde cualquier lugar, son solo algunas de las tareas que se pueden llevar a cabo desde los dispositivos móviles. En la actualidad, estos aparatos se han convertido en herramientas imprescindibles para el trabajo o el estudio, gracias a su movilidad y su conexión a Internet.

Ordenadores portátiles, smartphones o tablets permiten a la comunidad universitaria desempeñar su trabajo o estudio en cualquier sitio, como si estuviera en las instalaciones de la universidad, lo que ha abierto un abanico nuevo de posibilidades, pero también nuevos riesgos para la universidad que los propios usuarios deben tener en cuenta.

En el teletrabajo, además de utilizar dispositivos móviles, nos conectamos desde el exterior de la red de la universidad, utilizamos servicios para compartir documentos y contamos con riesgos asociados a entornos de trabajo no tan controlados. Ello entraña nuevos riesgos para la seguridad de la información de nuestra universidad que deben ser considerados.

Relacionado con ello, el uso de dispositivos personales propiedad del empleado de la universidad, ya sea personal de administración y servicios, docentes o investigadores, para realizar sus tareas laborales, es lo que se conoce como BYOD (Bring Your Own Device).

Se trata de una práctica muy frecuente que beneficia tanto a la universidad, reduciendo costes, como al empleado, permitiéndole una mejor conciliación laboral, o en el caso del estudiante, una mayor flexibilidad para el estudio.

A pesar de los beneficios que aporta, son varios los riesgos que su uso conlleva, por lo que se debe prestar especial atención para que su uso no comprometa la seguridad de la información personal o de la universidad.

Actualmente, las redes sociales se han convertido en una herramienta muy importante para la sociedad, y la comunidad universitaria no iba a ser menos. Mediante las redes sociales los estudiantes, docentes, investigadores o personal de administración y servicios pueden realizar contactos, compartir opiniones, estudios, proyectos, eventos, etc., tanto de su vida personal como profesional.

Son muchas las ventajas que pueden aportan las redes sociales. No obstante, las redes sociales también pueden suponer un riesgo, una mala gestión de las mismas, un comentario inoportuno o los ciberdelincuentes pueden afectar negativamente a la imagen o a la reputación de una persona.

También el responsable de comunicación o comunity manager de las redes sociales de una universidad debe tener en cuenta factores para la seguridad de la información. Las redes sociales se han convertido en una herramienta muy importante para las universidades permitiendo dar a conocer sus servicios y un trato más cercano con la comunidad universitaria. Generar una imagen y reputación de la universidad en las redes sociales no es tarea fácil y lo que ha costado esfuerzo y tiempo en crear se puede perder en un instante por un fallo o una mala gestión. Por ello hay que tener en cuenta las circunstancias que suponen riesgos para la universidad en el uso de las redes sociales.

Consejos de seguridad mensuales

A modo de resumen se incluyen unos ficheros con gráficos que contienen consejos temáticos para reforzar lo aprendido. Estos materiales están optimizados para su uso en redes sociales y web.

Descargar

Descargar

Encuesta de evaluación

Cuando haya terminado la concienciación en su universidad puede hacernos llegar su experiencia y opinión mediante la encuesta de satisfacción. Su colaboración es muy importante para mejorar este kit.

Completar encuestaCondiciones de uso

- Los materiales del kit podrán ser personalizados para el entorno universitario y con el logotipo de la universidad que los use, pero en ningún caso se eliminarán los logotipos existentes en ellos.

- Se citará la autoría de este kit (INCIBE) cuando se difundan los contenidos, ya sean originales o modificados por la universidad.

- La universidad que haga uso de los materiales proporcionará datos sobre el uso de los mismos al grupo internacional de Seguridad de MetaRed, con el fin de elaborar un informe anual que se remitirá a INCIBE. Los datos serán obtenidos mediante una encuesta que recogerá la información de la encuesta de INCIBE e información adicional propuesta por MetaRed.

- Cada universidad que use el kit será responsable de velar por el cumplimiento de las presentes condiciones.

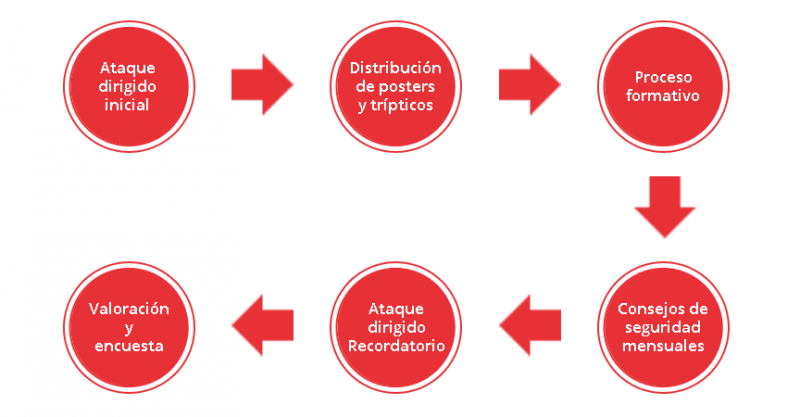

Despliegue recomendado

El kit está concebido para ser desplegado en varias etapas, sin embargo, dado que cada universidad puede tener ciertas preferencias, estas etapas son opcionales y pueden aplicarse en función de las necesidades particulares de cada organización.

Con la colaboración de:

Todos los materiales son propiedad de INCIBE (Instituto de Ciberseguridad de España) y han sido adaptados al ámbito de las universidades iberoamericanas por MetaRed.

El uso de estos materiales debe seguir las condiciones de uso indicadas en esta web.